Wird ein virtueller Client in Azure erstellt kann die Option zur Anmeldung über ein Azure AD Konto aktiviert werden, statt der Anmeldung mit lokalem Admin. Damit es funktioniert sind ein paar Punkte zu beachten.

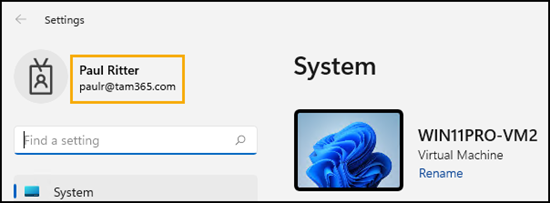

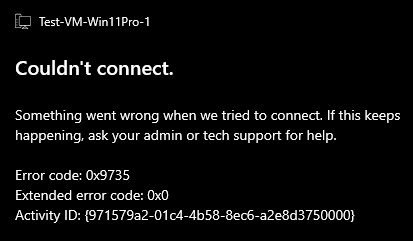

Für meinen Universal Print Test mit Windows 11 erstellte ich mir in Azure Windows 11 Clients. Während der Erstellung wird ein lokaler Admin für die Anmeldung definiert. Weiters ist für neuere, virtuelle Client Generationen die Anmeldung über Azure AD Konten möglich. Ich aktivierte die Option, und die Remote Anmeldung über mein Azure AD Konto funktionierte nicht.

Die Anmeldung über den zuvor definierten lokalen Admin funktioniert. Für die erfolgreiche Anmeldung mit einem Azure AD Konto sind mehrere Punkte beachtenswert.

- Der Client, von dem die RDP Verbindung hergestellt wird, muss im selben Azure Tenant entweder Azure AD-joined oder Azure AD Registered sein.

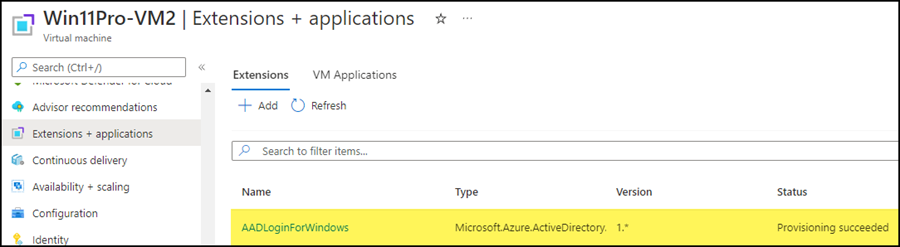

- Die Extension AADLoginForWindows muss im virtuellen Client erfolgreich installiert sein. Teilweise schlägt die Installation fehl, oder bei älteren Clients wurde es in der Vergangenheit nicht vorinstalliert. Die Extension entfernen und neu hinzufügen.

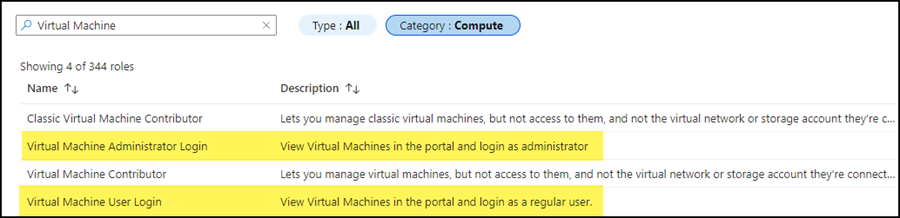

- Das Benutzerkonto muss berechtigt sein sich entweder als Admin oder User anzumelden. Azure hat dafür zwei Berechtigungsrollen. Ein Konto mit Owner Rolle hat nicht automatisch die Berechtigung zur Anmeldung und muss sich eine der Rollen aktiv zuweisen.

- Virtual Machine Administrator Login

- Virtual Machine User Login

Zu beachten ist, es ist nicht ausreichend die Rolle nur für den virtuellen Client zu verteilen. Die Rolle wird auch für zugehörige Komponenten wie Storage, Netzwerk,… benötigt. Eine Möglichkeit ist das Konto auf Ebene Resource Group zu berechtigen. So vererbt es die Rechte auf alle Komponenten.

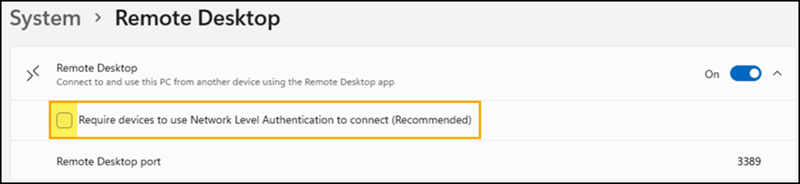

- In den Einstellungen für Remote Desktop darf die Option „Require devices to use Network Level Authentication to connect“ nicht aktiv sein. Standardmässig ist es aktiv. Ein lokaler Admin muss die Option deaktivieren.

- Der virtuelle Client zeigt bei der Anmeldung einen Fehler „The sign-in method you’re trying to use isn’t allowed. Try a different sign-in method or contact your system administrator“.

Die virtuellen Clients unterstützen im Moment keine Anmeldung mit Multi-Faktor Authentifizierung (MFA), oder sofern Strong Authentication Requirements für das Konto aktiv ist.

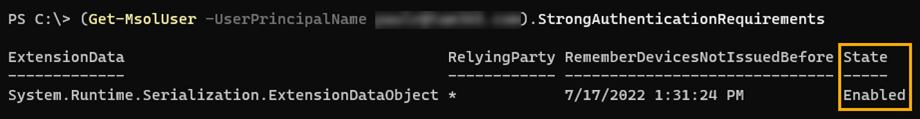

Strong Authentication Requirements

Für ein Konto können Strong Authentication Requirements aktiv sein. Mit PowerShell lässt es sich überprüfen. Statt Strong Authentication Requirements empfiehlt Microsoft über Conditional Access Policies MFA zu forcieren.

Strong Authentication Requirements über PowerShell deaktivieren.

$AuthenticationRequirements = @()

Set-MsolUser -UserPrincipalName <UserPrincipalName> -StrongAuthenticationRequirements $AuthenticationRequirementsAnmeldung mit Multi-Faktor Authentifizierung (MFA)

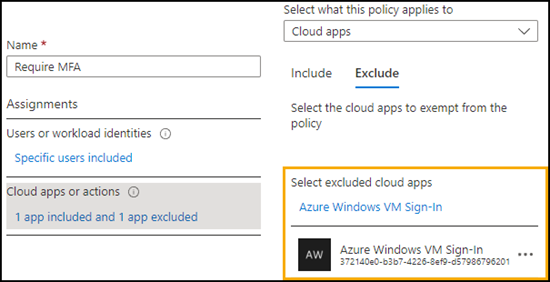

Virtuelle Azure Clients unterstützen im Moment keine Anmeldung mit aktiver MFA. In der Conditional Access Policy für MFA sollte die Azure App „Azure Windows VM Sign-in“ ausgeschlossen sein.

Wurden alle 5 Punkte beachtet sollte die Anmeldung mit deinem Azure AD Konto möglich sein.